Spear Phishing-definitie | Wat is spear-phishing?

Inhoudsopgave

Hoe verschilt speerphishing van phishing?

Hoe werkt een Spear Phishing-aanval?

Iedereen moet op zijn hoede zijn voor spear phishing-aanvallen. Sommige categorieën mensen hebben meer kans aangevallen worden dan anderen. Mensen met een baan op hoog niveau in sectoren zoals de gezondheidszorg, financiën, onderwijs of de overheid lopen een groter risico. Een succesvolle spear phishing-aanval op een van deze branches kan leiden tot:

- Een datalek

- Grote losgeldbetalingen

- Bedreigingen voor de nationale veiligheid

- Verlies van reputatie

- Juridische gevolgen

U kunt niet voorkomen dat u phishingmails krijgt. Zelfs als u een e-mailfilter gebruikt, zullen sommige spearphishing-aanvallen doorkomen.

De beste manier om hiermee om te gaan, is door werknemers te trainen in het herkennen van vervalste e-mails.

Hoe kunt u Spear Phishing-aanvallen voorkomen?

- Plaats niet te veel informatie over jezelf op sociale media. Dit is een van de eerste stops van een cybercrimineel om naar informatie over jou te vissen.

- Zorg ervoor dat de hostingservice die u gebruikt e-mailbeveiliging en antispambeveiliging heeft. Dit dient als de eerste verdedigingslinie tegen een cybercrimineel.

- Klik niet op links of bestandsbijlagen totdat u zeker bent van de bron van de e-mail.

- Wees op uw hoede voor ongevraagde e-mails of e-mails met dringende verzoeken. Probeer een dergelijk verzoek via een ander communicatiemiddel te verifiëren. Geef de verdachte een telefoontje, sms of spreek persoonlijk.

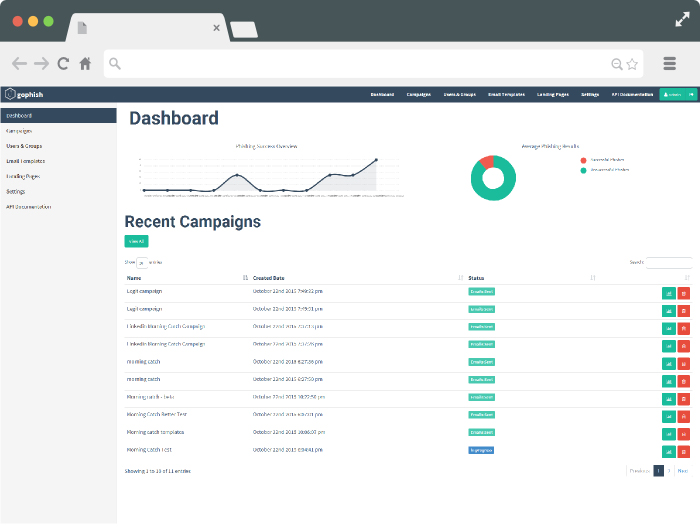

Een spear-phishing-simulatie is een uitstekend hulpmiddel om werknemers op de hoogte te brengen van de spear-phishing-tactieken van cybercriminelen. Het is een reeks interactieve oefeningen die zijn ontworpen om de gebruikers te leren hoe ze spear-phishing-e-mails kunnen identificeren om ze te vermijden of te rapporteren. Werknemers die worden blootgesteld aan spear-phishing-simulaties hebben een veel grotere kans om een spear-phishing-aanval op te merken en adequaat te reageren.

Hoe werkt een spear phishing-simulatie?

- Informeer werknemers dat ze een "valse" phishing-e-mail zullen ontvangen.

- Stuur ze vooraf een artikel waarin wordt beschreven hoe ze phishing-e-mails kunnen herkennen, zodat ze op de hoogte zijn voordat ze worden getest.

- Verstuur de 'valse' phishingmail op een willekeurig moment in de maand dat je de phishingtraining aankondigt.

- Meet de statistieken van hoeveel werknemers vielen voor de phishingpoging versus het aantal dat niet viel of wie de phishingpoging meldde.

- Ga door met trainen door eenmaal per maand tips te sturen over phishingbewustzijn en uw collega's te testen.

>>>Meer informatie over het vinden van de juiste phishing-simulator vindt u HIER.<<

Waarom zou ik een phishingaanval willen simuleren?

Als uw organisatie wordt getroffen door spearphishing-aanvallen, zullen de statistieken over succesvolle aanvallen voor u ontnuchterend zijn.

Het gemiddelde slagingspercentage van een spearphishing-aanval is een klikpercentage van 50% voor phishing-e-mails.

Dit is het soort aansprakelijkheid dat uw bedrijf niet wil.

Wanneer u phishing op uw werkplek onder de aandacht brengt, beschermt u niet alleen werknemers of het bedrijf tegen creditcardfraude of identiteitsdiefstal.

Een phishing-simulatie kan u helpen datalekken te voorkomen die uw bedrijf miljoenen kosten aan rechtszaken en miljoenen aan klantvertrouwen.

Als u een gratis proefversie van GoPhish Phishing Framework wilt starten, gecertificeerd door Hailbytes, u kunt hier contact met ons opnemen voor meer info of start vandaag nog uw gratis proefperiode op AWS.