Als gebruiker van Amazon Web Services (AWS) is het belangrijk om te begrijpen hoe beveiligingsgroepen werken en de 'best practices' om ze op te zetten.

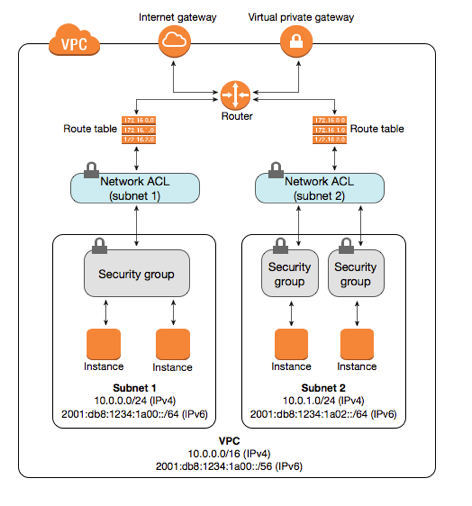

Beveiligingsgroepen fungeren als een firewall voor uw AWS-instanties en controleren inkomend en uitgaand verkeer naar uw instanties.

In deze blogpost bespreken we vier belangrijke best practices voor beveiligingsgroepen die u moet volgen om uw gegevens veilig te houden.

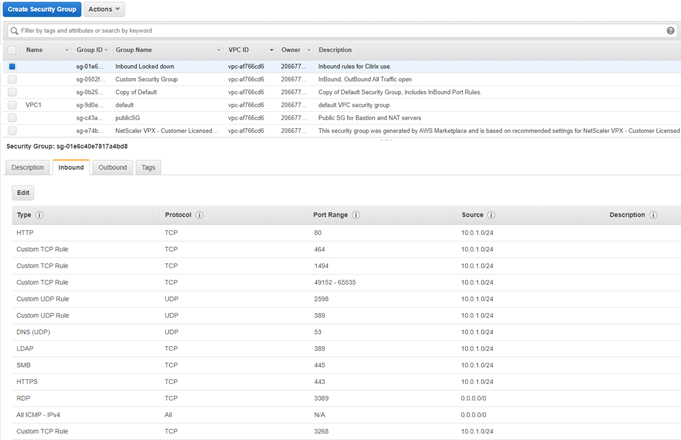

Wanneer u een beveiligingsgroep maakt, moet u een naam en beschrijving opgeven. De naam kan alles zijn wat u wilt, maar de beschrijving is belangrijk omdat deze u later zal helpen herinneren aan het doel van de beveiligingsgroep. Bij het configureren van de beveiligingsgroepregels moet u het protocol (TCP, UDP of ICMP), poortbereik, bron (overal of specifiek IP-adres), en of het verkeer moet worden toegestaan of geweigerd. Het is belangrijk om alleen verkeer toe te staan van vertrouwde bronnen die u kent en verwacht.

Wat zijn de vier meest voorkomende fouten bij het configureren van beveiligingsgroepen?

Een van de meest gemaakte fouten bij het configureren van beveiligingsgroepen is het vergeten om een expliciete weigeringsregel toe te voegen.

AWS staat standaard al het verkeer toe, tenzij er een expliciete regel is om dit te weigeren. Dit kan leiden tot onbedoelde datalekken als u niet oppast. Denk er altijd aan om een regel voor alles weigeren toe te voegen aan het einde van uw beveiligingsgroepconfiguratie om ervoor te zorgen dat alleen het verkeer dat u expliciet hebt toegestaan, uw instanties kan bereiken.

Een andere veelgemaakte fout is het gebruik van te tolerante regels.

Het is bijvoorbeeld niet aan te raden om al het verkeer op poort 80 (de standaardpoort voor webverkeer) toe te staan, omdat dit uw instantie openlaat voor aanvallen. Probeer indien mogelijk zo specifiek mogelijk te zijn bij het configureren van uw beveiligingsgroepregels. Sta alleen het verkeer toe dat u absoluut nodig heeft en niets meer.

Het is belangrijk om uw beveiligingsgroepen up-to-date te houden.

Als u wijzigingen aanbrengt in uw toepassing of infrastructuur, zorg er dan voor dat u uw beveiligingsgroepregels dienovereenkomstig bijwerkt. Als u bijvoorbeeld een nieuwe service aan uw instantie toevoegt, moet u de beveiligingsgroepregels bijwerken om verkeer naar die service toe te staan. Als u dit niet doet, kan uw instantie kwetsbaar worden voor aanvallen.

Vermijd ten slotte het gebruik van te veel afzonderlijke beveiligingsgroepen.

U wilt het aantal afzonderlijke beveiligingsgroepen tot een minimum beperken. Accountschending kan verschillende oorzaken hebben, waaronder een onjuiste instelling van de beveiligingsgroep. Ondernemingen kunnen het risico op verkeerde accountconfiguratie beperken door het aantal afzonderlijke beveiligingsgroepen te verminderen.

Door deze vier belangrijke best practices te volgen, kunt u helpen uw AWS-gegevens veilig te houden. Beveiligingsgroepen zijn daar een belangrijk onderdeel van AWS-beveiliging, dus zorg ervoor dat u de tijd neemt om te begrijpen hoe ze werken en om ze correct te configureren.

Bedankt voor het lezen!

Heeft u vragen of opmerkingen over AWS-beveiligingsgroepen?

Laat het ons weten in de reacties hieronder of ping ons via contact@hailbytes.com!

En volg ons op Twitter en Facebook voor meer handige tips en trucs over alles wat met Amazon Web Services te maken heeft.

Tot de volgende keer!